OSR:2019/JWT: verschil tussen versies

kGeen bewerkingssamenvatting |

|||

| (4 tussenliggende versies door dezelfde gebruiker niet weergegeven) | |||

| Regel 1: | Regel 1: | ||

{{Info|''' Let op:'''<br>Onderstaande implementatie werd gebruikt in OSR versie 1 voor het 'registreren' en 'updaten' van endpoints.<br>Vanaf versie 2 (uitgebracht op 14/11/2019) is deze in zijn geheel '''niet meer nodig'''.}} | |||

==Waarom JWT== | ==Waarom JWT== | ||

Voor de services 'registreren' en 'updaten' van endpoints wordt JWT toegepast om vast te stellen dat het bericht onderweg niet aangepast is en ondertekend is door degene die het bericht heeft opgesteld.<br> | Voor de services 'registreren' en 'updaten' van endpoints wordt JWT toegepast om vast te stellen dat het bericht onderweg niet aangepast is en ondertekend is door degene die het bericht heeft opgesteld.<br> | ||

| Regel 162: | Regel 165: | ||

| x5c * | | x5c * | ||

| | | | ||

| Een lijst met de | | Een lijst met de base64-geëncodeerde pem representatie van de publieke sleutel van het PKIo certificaat. | ||

| Verplicht | | Verplicht | ||

|- | |- | ||

| Regel 264: | Regel 267: | ||

[[Bestand:jwt_structuur.jpg|thumb|left]] | [[Bestand:jwt_structuur.jpg|thumb|left]] | ||

<br><br><br><br><br><br><br> | <br><br><br><br><br><br><br><br><br><br><br> | ||

= Voorbeeldcode = | = Voorbeeldcode = | ||

Huidige versie van 14 nov 2019 13:00

| Let op: Onderstaande implementatie werd gebruikt in OSR versie 1 voor het 'registreren' en 'updaten' van endpoints. Vanaf versie 2 (uitgebracht op 14/11/2019) is deze in zijn geheel niet meer nodig. |

Waarom JWT

Voor de services 'registreren' en 'updaten' van endpoints wordt JWT toegepast om vast te stellen dat het bericht onderweg niet aangepast is en ondertekend is door degene die het bericht heeft opgesteld.

Binnen de onderwijsketen maken we afspraken over de manier waarop we ondertekening uitvoeren en controleren.

Deze afspraken worden vastgelegd in een Edukoppeling profiel, analoog aan de Edukoppeling afspraken die er voor de beveiliging van SOAP berichten worden gemaakt.

JWT nader bekeken

Er is een online tool beschikbaar om jwt tokens mee samen te stellen:

| jwt.io |

Op de volgende pagina vindt u referenties naar JWT documentatie:

Belangrijke JWT documentatie

Het aanmaken van JWT tokens worden voor het grootste gedeelte automatisch door de libraries van uw ontwikkelplatform gegenereerd.

(zie jwt.io voor een lijst met beschikbare libraries).

Het JWT token wordt als http header meegestuurd. Om een JWT token te creëren moeten de volgende stappen worden uitgevoerd:

- 1. Stel het registreer/update endpoint bericht samen dat naar OSR wordt gestuurd.

- 2. Maak een base64 geëncodeerde SHA256 hash voor het bericht aan.

- 3. Maak de header en payload.

- 4. Maak het JWS token en onderteken het bericht met behulp van de private key en encodeer het totale bericht.

- 1. Stel het registreer/update endpoint bericht samen dat naar OSR wordt gestuurd.

hieronder is een voorbeeld bericht weergegeven van endpoint registreren:

{

"mandate_token":"6a47bfdd-81a7-46cd-b41f-d907e91ebdfc",

"administration_id": "0000000700004HR77707",

"service_version_namespace": "http://xml.eld.nl/schemas/Overstapservice/20170601",

"url": "https://t2.nl"

}

- 2. Maak een base64 geëncodeerde SHA256 hash voor het bericht aan.

Het OSR biedt ter ondersteuning van het ontwikkeltraject een service aan om een json-bericht te hashen met base64 SHA256 encoding.

POST /api/v1/jwt/hash

Belangrijk:

Deze service maakt geen onderdeel uit van de kwalificatie- en productiefase.

Er dient uiteindelijk zelf een hash-algoritme geïntegreerd te zijn in de te ontwikkelen software.

Het OSR controleert uiteindelijk de hash op basis van het registreer/update bericht.

Foutcodes

| Route | Code | Melding |

|---|---|---|

| jwt/hash | 200 | hash |

| jwt/hash | 400 | Invalid Content-Type. Please use this api endpoint with Content-Type 'application/json' to create a valid JWT hash. |

| jwt/hash | 400 | Invalid json message received |

- 3. Maak de header en payload.

Header en payload bevatten een aantal parameters (claims), deze worden hieronder uitgewerkt.

Voeg de hash toe aan payload data.

header

{

"alg": "RS256",

"type": "JWT",

"jwk": {

"kty": "RSA",

"n": "25wryfsgd_OVH4_RAy6afe-ruuzKrK58zJK- …jjj ",

"e": "AQAB",

"x5c": [

"MIIFijCCA3KgAwIBAgIJANIncLtaUQHdMA… /rV"

],

"x5t": "vzAuinLys_OgCFLDv_G2CJQdUhY",

"x5t#256": "jkrWxwlbDlMSA3OzQOMhBJo0tjlLbp4IbDpAgwYOFGA",

"kid": "Kennisnet signing certificate",

"alg": "RS256",

"use": "sig"

}

}

Payload data

{

"iat": 1552905888,

"nbf": 1552905888,

"exp": 1552909488,

"sub": "http://osr-api.kennisnet.nl/api/v1",

"aud": "edustd:oin:00000003272448340116",

"iss": "edustd:oin:00000003272448340204",

"edustd:body": {

"hash": "3yi2BToDbJPmL2\/7qR616vCeh6DkQYIhjXskRXyXAOo=",

"alg": "B64SHA256"

}

}

Overzicht parameters

Ter aanvulling kunt u de meest recente versie van het document met Edukoppeling-definities van REST-services hier bekijken.

Header parameters

| # | Claim | Waarde | Omschrijving | Verplicht/Optioneel |

|---|---|---|---|---|

| h1 | alg | RS256 | Het algoritme van de key wordt hier aangegeven | Verplicht |

| h2 | jwk | Bevat het parameters van het PKIo certificaat dat gebruikt is voor de ondertekening van het bericht. | Verplicht | |

| h2.1 | kty | Type van het PKIo certificaat, “RSA”. | Verplicht | |

| h2.2 | n | Modulus van de publieke RSA sleutel van het x509 (PKIo) certificaat, geëncodeerd als base64url integer. | Verplicht | |

| h2.3 | e | AQAB | Exponent van de publieke RSA sleutel, geencodeerd als besa64url integer. | Verplicht |

| h2.4 | x5c * | Een lijst met de base64-geëncodeerde pem representatie van de publieke sleutel van het PKIo certificaat. | Verplicht | |

| h2.5 | kid | Key ID, wordt gebruikt om de juiste sleutel te kunnen kiezen als er meerdere publieke sleutels in de lijst zijn opgegeven. | Optioneel | |

| h2.6 | use | sign | Zegt waar de sleutel voor gebruikt wordt, kan “sign” of “enc” bevatten voor respectievelijk ondertekenen of versleutelen. Hiermee kun je aangeven waar deze sleutel voor gebruikt wordt. | Optioneel |

* Naast x5c zal ook x5u onderdeel gaan uitmaken van de Edukoppeling Standaard, maar OSR ondersteund deze claim in de huidige release nog niet.

Payload parameters

| # | Claim | Waarde | Omschrijving | Verplicht/Optioneel |

|---|---|---|---|---|

| p1 | iss | Afzender van het bericht (issuer), notatie: ‘edustd:oin’: [de OIN van de afzenderorganisatie] of |

Verplicht | |

| p2 | aud | Geadresseerden van het bericht (audience). Hier kan een enkele geadresseerde worden ingevuld in een string-notatie, of een lijst van geadresseerden. De notatie voor geadresseerden: ‘edustd:oin’: [OIN van de geadresseerde] of |

Verplicht | |

| p3 | sub | Onderwerp van de berichtuitwisseling (subject). Hier is mogelijk om hier het service-version kenmerk (d.w.z. de namespace van de service) in te vullen, zodat deze informatie beschikbaar is om additionele gegevens van de service en zijn endpoint in het OSR op te zoeken. Indien ingevuld, moet de volgende namespace worden gebruikt: http://osr-api.kennisnet.nl/api/v1 | Optioneel | |

| p4 | iat | Timestamp (seconden sinds epoch) waarop het token is aangemaakt (issued at). | Verplicht | |

| p5 | nbf | Tijdstip (seconden sinds epoch) vanaf welke het JWT token geldig is (not before). Als niet opgegeven, gelijk aan ‘iat’. | Optioneel | |

| p6 | exp | Tijdstip (seconden sinds epoch) tot welke het JWT token geldig is (expires). Als niet opgegeven, een uur (3.600.000 milliseconden) na iat. | Optioneel | |

| p7 | edustd:body | "edustd:body":{"hash":"...","alg":"B64SHA256"} | Container voor velden 7.1 en 7.2. | Verplicht |

| p7.1 | hash | De base64-geëncodeerde hashwaarde van het bericht zelf. | Verplicht | |

| p7.2 | alg | B64SHA256 | Het algoritme waarmee de hashwaarde van het bericht is bepaald. | Verplicht |

* De volgende transformaties moeten worden gedaan om de hash te verkrijgen:

* body -> SHA256 -> base64 encoding

- 4. Onderteken het bericht met behulp van de private key en encodeer het totale bericht.

De header en payload van het JWT token worden ondertekend met het algoritme en bijbehorende parameters dat in de header van het JWT token is beschreven.

Voor de ondertekening wordt de private sleutel van het PKI-overheids/ODOC certificaat gebruikt. De publieke sleutel wordt meegeleverd in het bericht, zodat de ontvangende partij het bericht kan valideren.

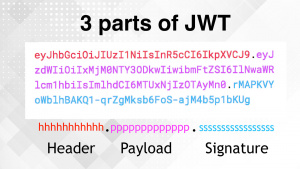

Het uiteindelijk JWT token bestaat uit 3 onderdelen:

header, payload data en ondertekening. Alle onderdelen zijn base64 url geencodeerd.

De 3 onderdelen worden gescheiden door een punt: