KNF:Azure AD Premium - Identity Provider: verschil tussen versies

| Regel 35: | Regel 35: | ||

De metadata van Entree Federatie instellen |

De metadata van Entree Federatie instellen |

||

| − | Voer de gegevens in |

+ | Voer de gegevens in van Entree Federatie. Vink in Azure de ‘Show advanced URL settings' aan: |

Identifier (Dit is het entityID van Entree Federatie): |

Identifier (Dit is het entityID van Entree Federatie): |

||

Versie van 16 mrt 2023 12:30

Deze handleiding bevat een stappenplan om een Azure AD omgeving in te zetten als Identity Provider en aan Entree Federatie te koppelen.

Let op: Voor het inschakelen van SAML in Azure AD is Azure AD Premium P1 of hoger nodig.

Om aan de hand van deze handleiding een koppeling te kunnen realiseren moet aan de volgende voorwaarden worden voldaan:

- U heeft een werkende Azure AD omgeving

- U heeft ervaring met het beheren van een Azure AD omgeving

- U heeft zich als Identity Provider bij Entree Federatie aangemeld. U kunt zich aanmelden door het invullen van het formulier op: https://www.kennisnet.nl/entree-federatie/aanmelden/

Azure AD Tenants

In de Azure Active Directory database zijn gegevens opgedeeld in logische containers per organisatie. Dit heten tenants in Azure. Jouw organisatie heeft toegang tot de jullie eigen tenant en niet tot de tenants van andere organisaties, hoewel alle gegevens in dezelfde database staan. Elk tenant, elk object, elke rol, enzovoorts, heeft een unieke identificatie code, een GUID. Onder water wordt hier alles aan gerelateerd, zodat in principe alle gegevens, zoals de naam kunnen wijzigen, maar de juiste informatie bij de juiste organisatie wordt opgeslagen.

| Recent is de Azure AD omgeving gewijzigd, voor een handleiding verwijzen wij je naar de documentatie van Microsoft: https://docs.microsoft.com/en-us/azure/active-directory/manage-apps/add-application-portal-setup-sso |

Azure is voortdurend in ontwikkeling. Als je opmerkingen of aanvullingen hebt ontvangen we die graag op implementaties@kennisnet.nl.

Stap 1: Configuratie van de koppeling

Voor het maken van een koppeling moet een app geconfigureerd worden die via het SAML protocol de communicatie tussen Azure AD en Entree Federatie verzorgt.

- Ga naar https://portal.azure.com/

- Ga naar 'Azure active Directory'

- Klik op 'Enterprise applications'

- Klik op '+ New application'

- Kies Non-Gallery Application

- Geef als naam op Entree Federatie

De ‘Enterprise Application’ voor Entree Federatie is nu aangemaakt en kan geconfigureerd worden. Ga naar de optie ‘Properties’. Wanneer er niet per individuele gebruiker toegang tot de Entree Federatie Service Provider hoeft te worden geconfigureerd passen we de ‘user assingment required’ aan naar ‘No’, Klik op ‘Save’ om de wijzigingen op te slaan.

Klik nu in het menu links op ‘Single sign-on’. Dit definieert hoe de SAML-koppeling met Entree Federatie werkt. Hieronder wordt aangegeven hoe je de belangrijkste instellingen voor de SAML koppeling configureert. Selecteer uit het pull-down menu bij Single Sign-on de methode ‘SAML-based Sign-on’.

Setup Single Sign-On with SAML

De Single Sign-on configuratie wordt als een stappenplan gepresenteerd. Er moeten 4 stappen doorlopen worden. Daarna kan in de verbinding met Entree Federatie worden getest.

De metadata van Entree Federatie instellen Voer de gegevens in van Entree Federatie. Vink in Azure de ‘Show advanced URL settings' aan:

Identifier (Dit is het entityID van Entree Federatie):

- Productie: https://engine.entree.kennisnet.nl/authentication/sp/metadata

- Staging: https://engine.entree-s.kennisnet.nl/authentication/sp/metadata

Reply URL (AssertionConsumerService:Location URL in de metadata):

- Productie: https://engine.entree.kennisnet.nl/authentication/sp/consume-assertion

- Staging: https://engine.entree-s.kennisnet.nl/authentication/sp/consume-assertion

Sign on URL (AssertionConsumerService:Location URL in de metadata):

- Productie: https://engine.entree.kennisnet.nl/authentication/sp/consume-assertion

- Staging: https://engine.entree-s.kennisnet.nl/authentication/sp/consume-assertion

De koppeling is nu geconfigureerd, in het volgende deel worden de attributen die worden doorgegeven gedefinieerd.

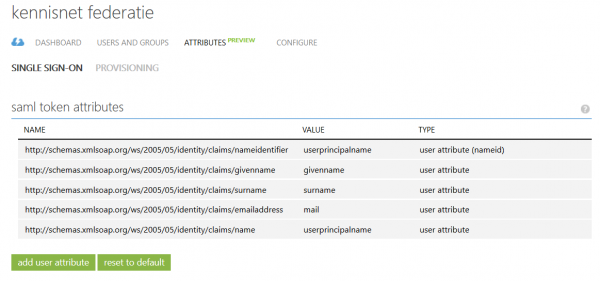

Stap 2: Attributen definiëren

Entree Federatie maakt onderscheid tussen ‘standaard attributen’ en ‘aanvullende attributen’. De standaard attributen dienen altijd te worden doorgegeven door de Azure AD applicatie. Een overzicht van de attributen is te vinden op Attributen overzicht.

Sommige diensten die zijn aangesloten op Entree Federatie vragen naast de standaard attributen ook nog één of meerdere aanvullende attributen. In deze handleiding gaan we alleen uit van de standaard attributen, maar houd er rekening mee dat er meer attributen gedefinieerd moeten worden.

| Recent is de Azure AD omgeving gewijzigd, voor een handleiding verwijzen wij je naar de documentatie van Microsoft: https://learn.microsoft.com/en-us/azure/active-directory/develop/active-directory-saml-claims-customization |

- Open de tab ‘Attributes’.

- Azure AD heeft de volgende attributen gedefinieerd:

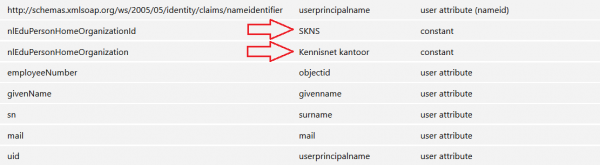

- Pas de attributen aan zodat deze exact gelijk zijn aan het onderstaande scherm.

Let op: Er zijn twee waarden die moeten worden aangepast aan de eigen specifieke situatie.- nlEduPersonHomeOrganizationId: in het voorbeeld heeft dit veld de vaste waarde ‘SKNS’. Dit moet het BRIN nummer zijn van de school waarvoor de koppeling wordt gemaakt.

- nlEduPersonHomeOrganization: in het voorbeeld heeft dit veld de vaste waarde ‘Kennisnet kantoor’. Dit moet de naam van de school zijn van de school waarvoor de koppeling wordt gemaakt.

Een volledig overzicht van alle attributen is hier te vinden Attributen overzicht.

De app is nu geconfigureerd en de attributen zijn gedefinieerd. Nadat Kennisnet de koppeling heeft geconfigureerd op basis van het metadata XML bestand kan de koppeling getest worden.

Attributen voor een groep

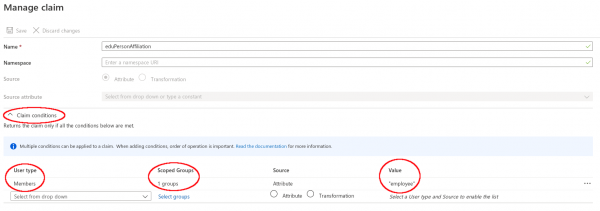

Het is mogelijk om bepaalde attributen door te geven aan de hand van groepen in de AD. Bijvoorbeeld voor het doorgeven van de eduPersonAffiliation (de rol van de gebruiker, 'student', 'employee' of 'staff').

Tijdens het configureren van een attribuut, staat eronder een drop down menu "Claim conditions" waarmee het attribuut voor een groep ingesteld kan worden.

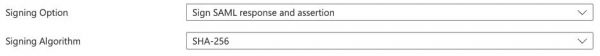

Signing

De signing moet aan staan voor zowel de assertion en de response.

Sessieduur

Azure AD levert standaard een Sessieduur met een onbeperkte levensduur, in tegenstelling tot AD FS, waarbij de session tokens na 8 uren verlopen. Dit kan tot inlogproblemen leiden bij aangesloten diensten, zoals Entree Federatie, die een eigen session timeout kennen.

Met behulp van onderstaande documentatie van Microsoft is het mogelijk de "Aanmeldingsfrequentie van gebruikers" aan te passen. Voor Entree Federatie is het advies om de aanmeldfrequentie aan te passen naar 1 keer per 10 uur. https://docs.microsoft.com/nl-nl/azure/active-directory/conditional-access/howto-conditional-access-session-lifetime#policy-1-sign-in-frequency-control

| Conditional Access werkt alleen met Azure Premium P1 of Premium P2. Met andere versies is dit niet mogelijk. Houd er rekening mee dat een upgrade kosten met zich mee kan brengen. |

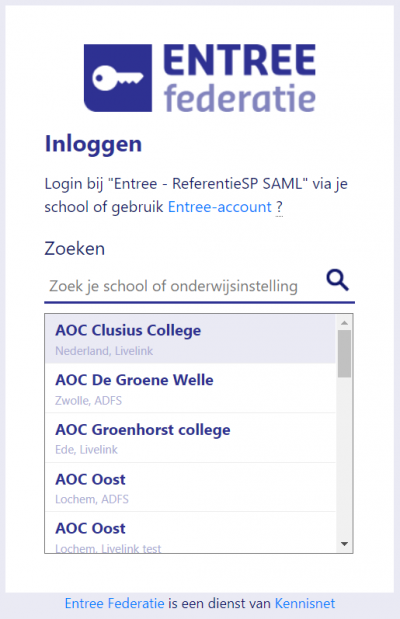

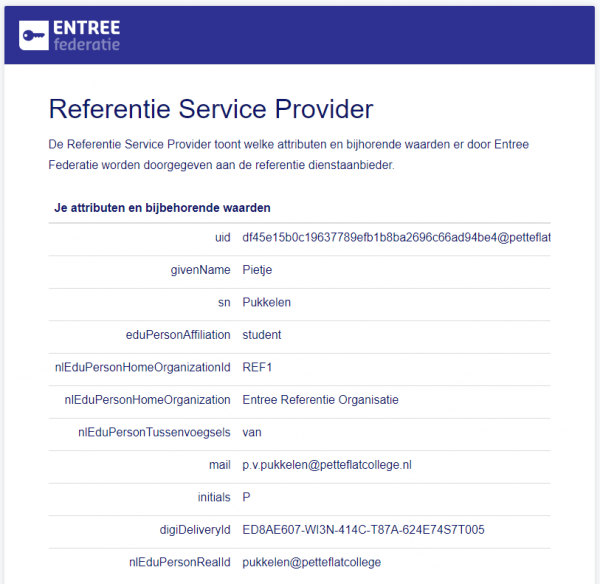

Stap 3: Testen

Om de koppeling te testen kan gebruik gemaakt worden van de referentie Service Provider van Kennisnet. Na een succesvolle authenticatie via de Azure AD worden de aan de referentie SP doorgegeven attributen getoond.

- Ga naar de Kennisnet referentie Service Provider.

Staging: https://referentie-s.entree.kennisnet.nl/referentiesp

Productie: https://referentie.entree.kennisnet.nl/referentiesp - Je wordt nu doorgestuurd naar het WAYF (Where Are You From) scherm van Entree Federatie.

- Zoek de school waarmee je wilt inloggen.

- Selecteer de school en klik op ‘Verder’. Je wordt nu doorgestuurd naar de Azure AD omgeving die bij de school hoort.

- Log in op de Azure AD omgeving.

- Hierna wordt je teruggestuurd naar de referentie Service Provider en krijg je een overzicht van de attributen die zijn ontvangen.

Mocht er in dit scenario iets fout gaan neem dan contact op met Kennisnet.